前言

你是否曾因服务器磁盘爆满而半夜被告警电话惊醒?

是否还在定期登录十几台机器,手动执行rm -rf *.log?

又是否担心误删关键文件,却苦于没有统一、可靠的清理策略?

在现代运维体系中,重复、机械的操作不该由人来完成。日志清理,这件看似简单却关乎系统稳定性的任务,完全可以通过自动化手段一劳永逸地解决。

本文将带你构建一套 基于Ansible+Cron的日志自动清理方案:

一次编写,批量部署到成百上千台服务器;

精准控制清理规则(按时间、大小、文件类型);

自动化调度,无需人工干预;

安全可审计,避免误删风险。

从此,告别手动删日志的“人肉运维”,让机器高效、安静地为你守护系统健康。

1.什么是Ansible?为何选择Ansible?

Ansible是一款开源的自动化运维工具,旨在简化配置管理、应用部署、任务编排和IT编排等操作。其核心设计理念是“简单、可靠、无侵入”,通过声明式语言实现对大规模基础设施的高效管控。

在传统运维模式下,面对数百台服务器的批量操作,往往依赖脚本循环执行SSH命令,不仅效率低下,还难以保证执行的一致性与可追溯性。Ansible的出现有效解决了这一痛点,使运维人员能够以一条命令完成跨节点的标准化操作。

核心优势:

- 无代理架构

Ansible无需在目标主机上安装额外客户端或代理程序,仅依赖标准SSH服务即可完成通信与指令下发。这显著降低了系统开销与维护复杂度,同时避免了因中心化代理服务故障导致的全局性风险。

-

基于SSH的安全通信

利用成熟的SSH协议进行连接,天然支持密钥认证、跳板机、堡垒机等企业级安全策略,确保操作过程的安全合规。

- 幂等性保障

Ansible的模块设计遵循幂等原则——无论Playbook被执行多少次,系统最终状态始终保持一致。这一特性对于生产环境中的配置修复、状态校验和持续同步至关重要。

- YAML驱动的声明式语法

使用结构清晰、易于阅读的YAML格式编写Playbook,大幅降低学习成本,提升协作效率与可维护性。

-

丰富的模块生态

Ansible内置数千个模块,覆盖操作系统、网络设备、数据库、中间件及主流云平台,支持从基础资源管理到复杂业务编排的全场景自动化需求。

凭借上述特性,Ansible已成为DevOps实践中广泛采用的自动化引擎,助力企业实现高效、可靠、可重复的基础设施即代码管理。

2.在Centos7上安装ansible

更新所有系统软件包:

yum update -y

安装EPEL仓库(提供 Ansible 包):

yum install -y epel-release

安装ansbile:

验证是否安装成功:

ansible --version

3.模拟大量日志输入

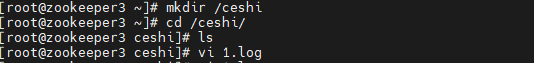

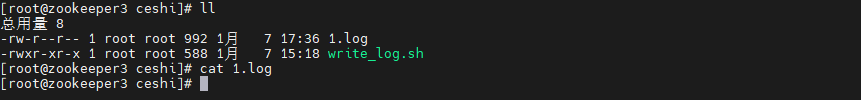

在另一台机器创造/ceshi/1.log文件,用于案例清空日志:

mkdir /ceshi

cd /ceshi

touch 1.log

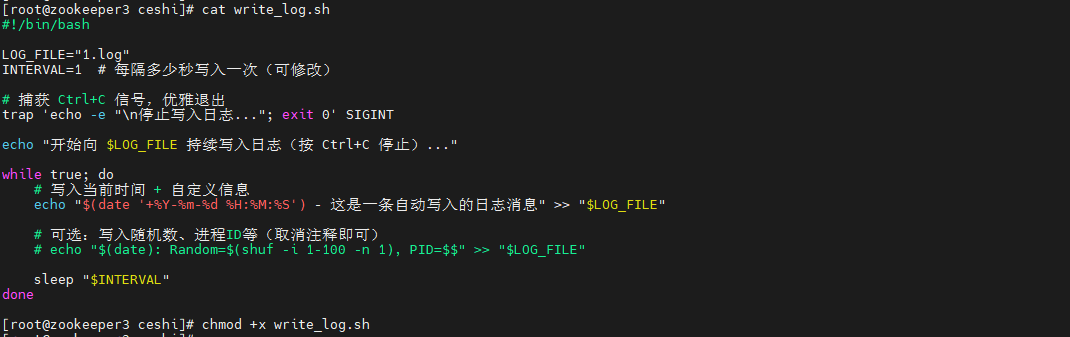

写一个简单、高效的 Shell 脚本,用于持续向 1.log 文件追加内容:

vi write_log.sh

#!/bin/bash

LOG_FILE="1.log"

INTERVAL=1 # 每隔多少秒写入一次(可修改)

# 捕获 Ctrl+C 信号,优雅退出

trap 'echo -e "\n停止写入日志..."; exit 0' SIGINT

echo "开始向 $LOG_FILE 持续写入日志(按 Ctrl+C 停止)..."

while true; do

# 写入当前时间 + 自定义信息

echo "$(date '+%Y-%m-%d %H:%M:%S') - 这是一条自动写入的日志消息" >> "$LOG_FILE"

# 可选:写入随机数、进程ID等(取消注释即可)

# echo "$(date): Random=$(shuf -i 1-100 -n 1), PID=$$" >> "$LOG_FILE"

sleep "$INTERVAL"

done

给脚本执行权限:

chmod +x write_log.sh

运行脚本:

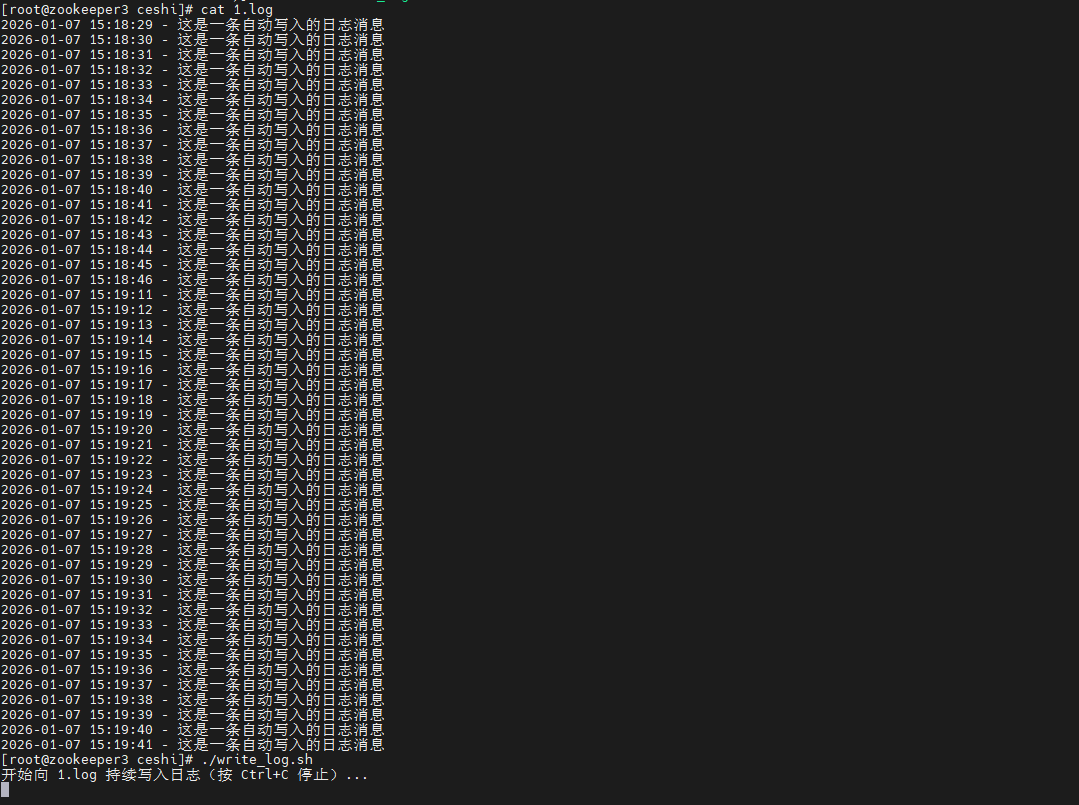

./write_log.sh

停止:按Ctrl + C:

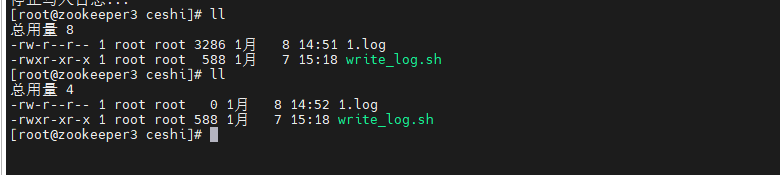

日志模拟成功啦,通过它的不断插入,我们可以看出来日志占比容量也是不断增加的,时间久了就会有很大的负担,对此,别急ansible来帮助你!

4.配置ansible自动化脚本

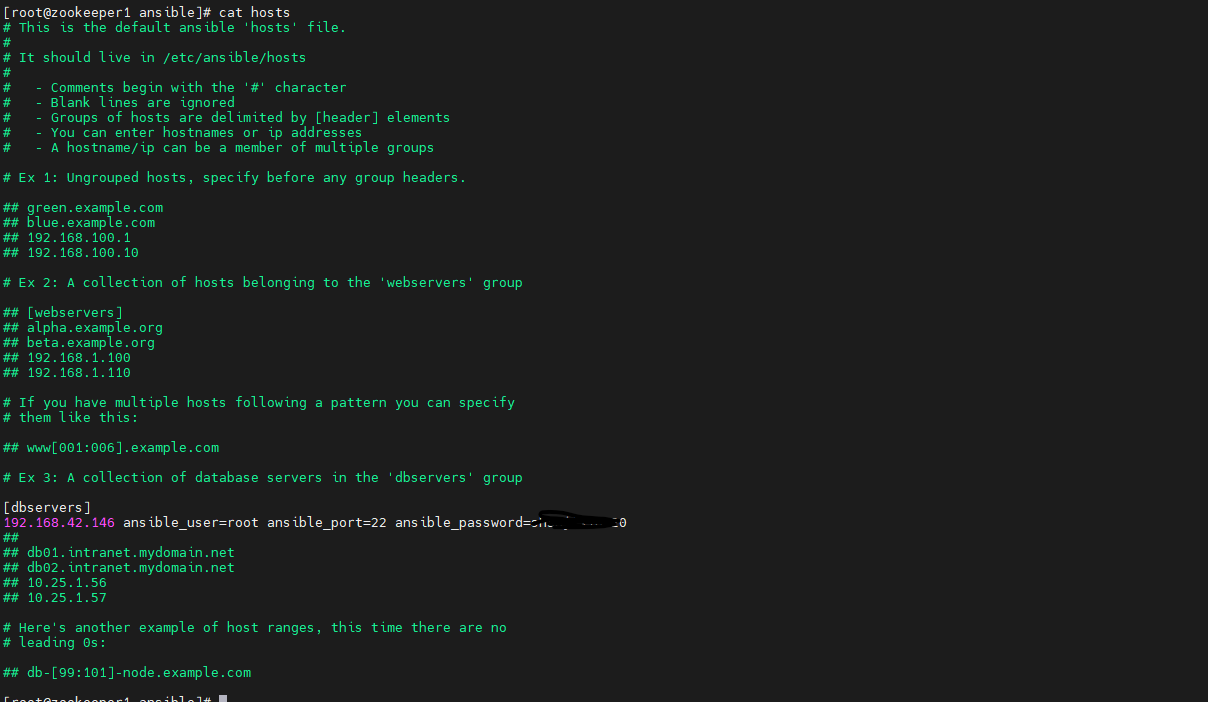

确保你在playbook所在目录(假设是 /etc/ansible):

cd /etc/ansible

编辑hosts文件,加入你所要监控的ip和他的用户名及密码:

[test]

ip ansible_ssh_user=用户名 ansible_ssh_pass=密码

使用Ansible编写一个YAML文件,用于自动清理指定服务器上的/ceshi/1.log文件。以下是完整 cleanup.yml示例:

---

- name: 清空 /ceshi/1.log 文件内容

hosts: dbservers

become: yes

tasks:

- name: 清空 /ceshi/1.log 文件

copy:

content: ""

dest: /ceshi/1.log

mode: '0644'

register: result

- name: 输出操作结果

debug:

msg: "/ceshi/1.log 文件内容已被清空"

when: result.changed

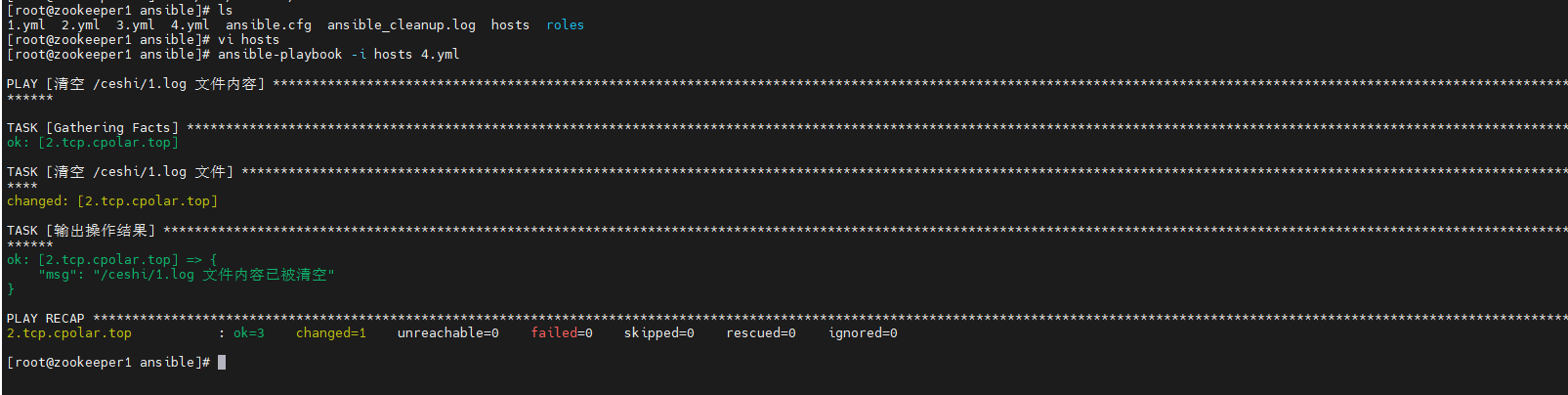

然后使用ansible-playbook执行就好啦:

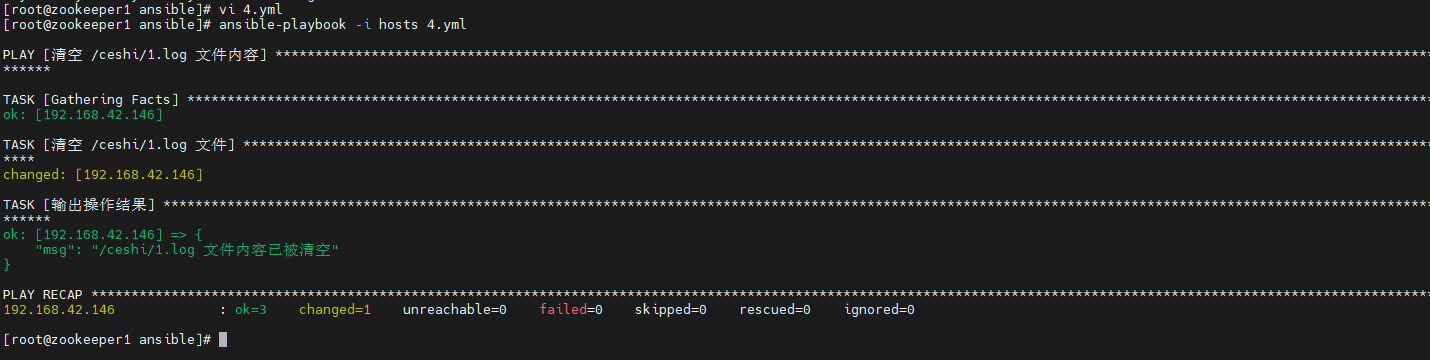

ansible-playbook -i hosts 4.yml

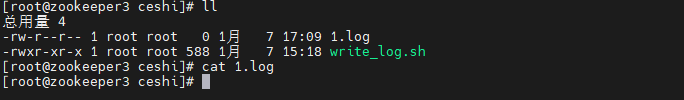

接下来我们去目标主机查看一下/ceshi/1.log是否清理成功(我这里是192.168.42.146):

我们可以看到,该目录已经清除成功~

手动反复执行未免繁琐,不如为4.yml配置定时任务,实现定时执行,自动清理。

5.结合cron定时清理

添加定时任务(crontab)

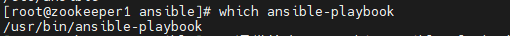

查看ansible-playbook路径:

which ansible-playbook

编辑root用户的定时任务:

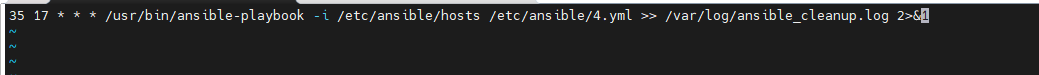

crontab -e

添加一行(每天02:00执行):

0 2 * * * /usr/bin/ansible-playbook -i /etc/ansible/hosts /etc/ansible/4.yml >> /etc/ansible/ansible_cleanup.log 2>&1

如图可以看出,本来目标地址的1.log文件是有内容的,经过定时执行ansible的配置文件4.yml文件后,目标地址的1.log文件被清空:

在传统运维中,手动清理日志不仅繁琐,还容易遗漏。借助Ansible + Cron,我们已能实现本地服务器日志的全自动清空;而当你的服务部署在内网、无公网IP时,cpolar成了打通自动化“最后一公里”的关键——通过cpolar建立安全隧道,Ansible控制端可远程访问内网主机,即使身处异地,也能让定时清理任务精准执行。

从此,无论服务器藏得多深,日志清理都能准时、静默、可靠地完成。

6.安装cpolar实现随时随地开发

6.1 什么是cpolar?

cpolar是一款安全高效的内网穿透工具,无需公网IP或复杂配置,只需一条命令,即可将本地服务器、Web服务或任意端口映射到公网,让你随时随地远程访问内网应用,特别适合开发调试、远程运维和应急部署等场景。

6.2 部署cpolar

cpolar 可以将你本地电脑中的服务(如 SSH、Web、数据库)映射到公网。即使你在家里或外出时,也可以通过公网地址连接回本地运行的开发环境。

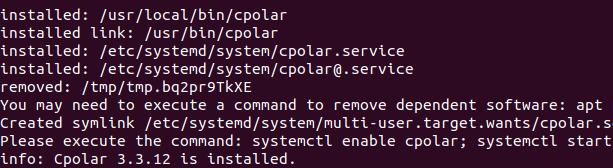

❤️以下是安装cpolar步骤:

使用一键脚本安装命令:

sudo curl https://get.cpolar.sh | sh

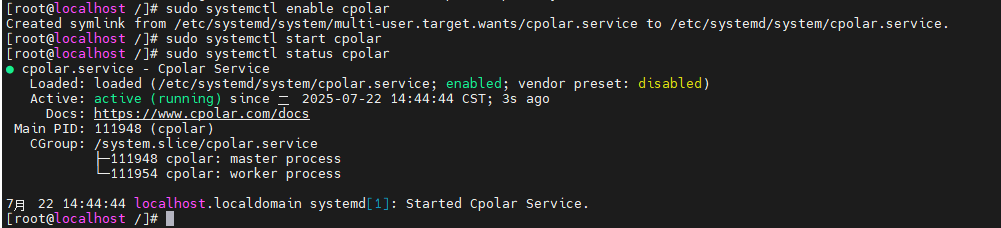

安装完成后,执行下方命令查看cpolar服务状态:(如图所示即为正常启动)

sudo systemctl status cpolar

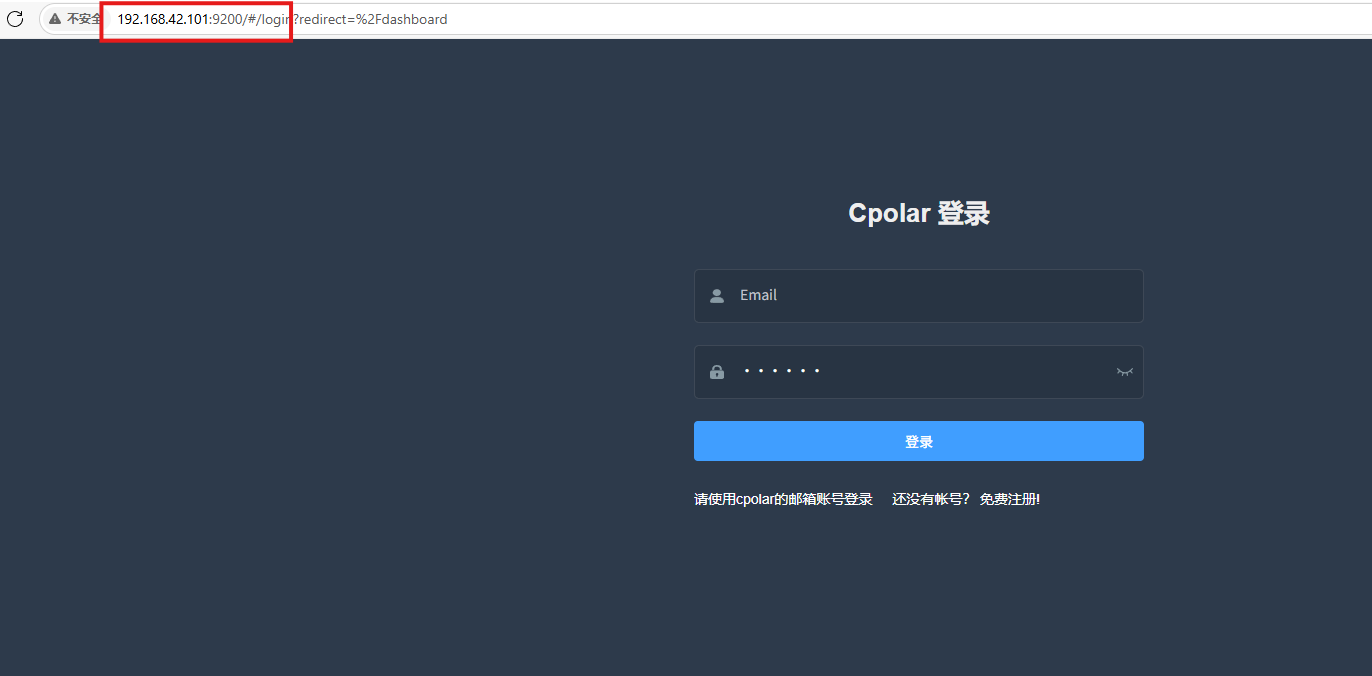

Cpolar安装和成功启动服务后,在浏览器上输入虚拟机主机IP加9200端口即:【http://ip:9200】访问Cpolar管理界面,使用Cpolar官网注册的账号登录,登录后即可看到cpolar web 配置界面,接下来在web 界面配置即可:

打开浏览器访问本地9200端口,使用cpolar账户密码登录即可,登录后即可对隧道进行管理。

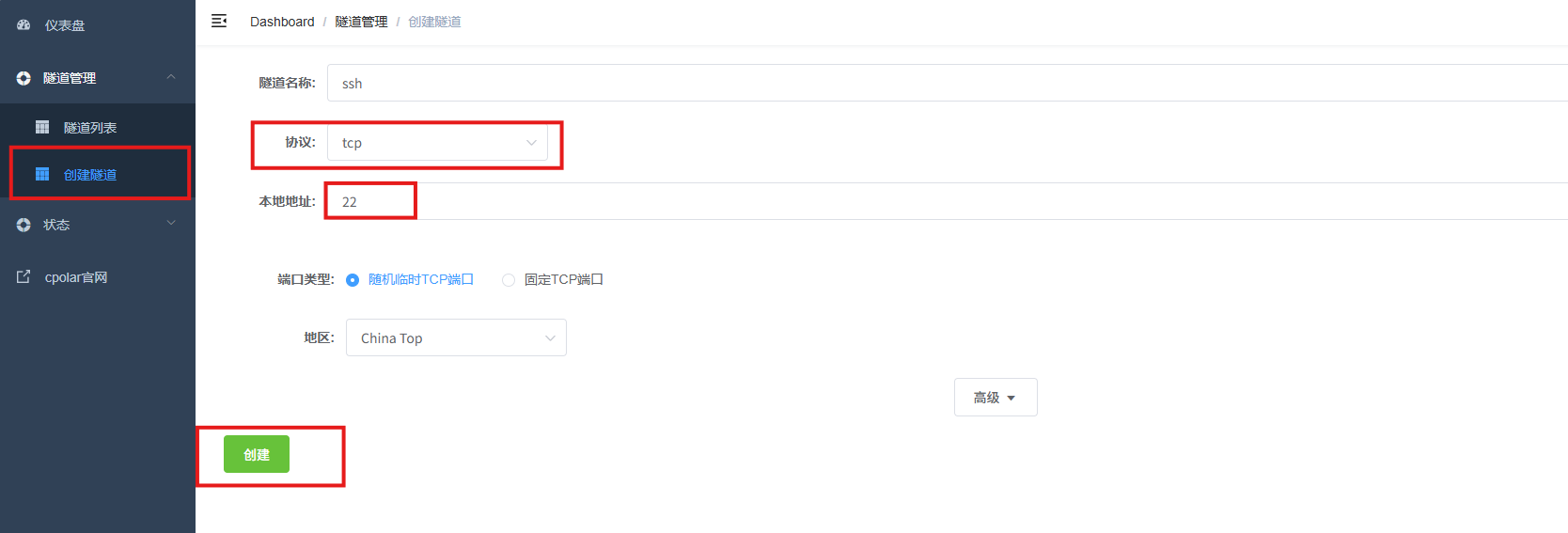

7.配置公网地址

通过配置,你可以在本地 WSL 或 Linux 系统上运行 SSH 服务,并通过 Cpolar 将其映射到公网,从而实现从任意设备远程连接开发环境的目的。

- 隧道名称:可自定义,本例使用了:ssh,注意不要与已有的隧道名称重复

- 协议:tcp

- 本地地址:22

- 端口类型:随机临时TCP端口

- 地区:China Top

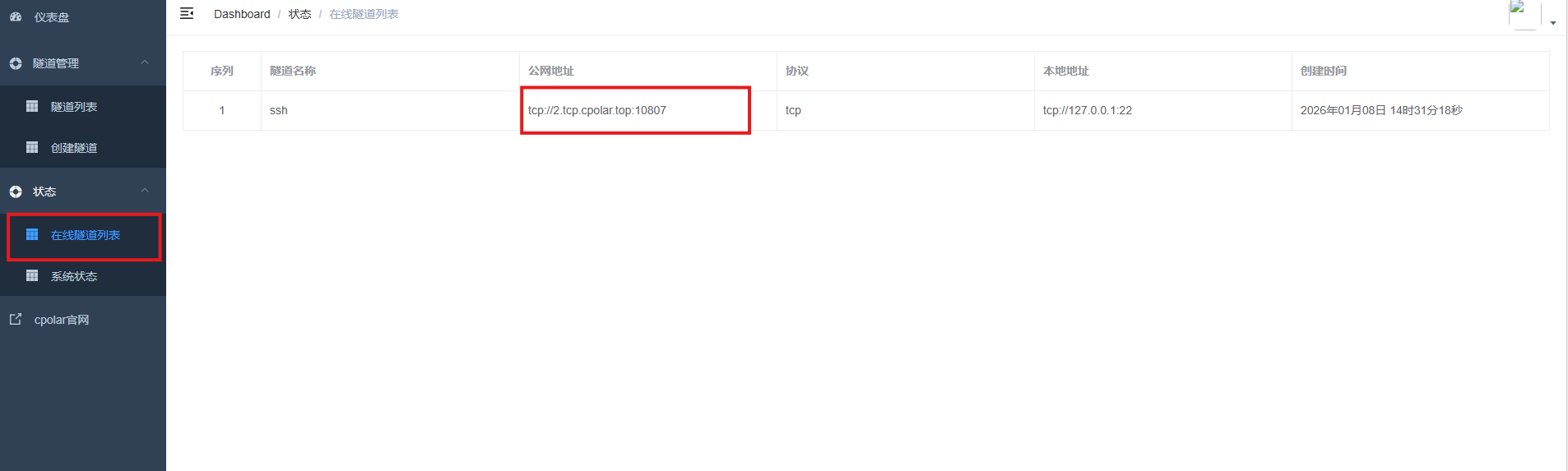

创建成功后,打开左侧在线隧道列表,可以看到刚刚通过创建隧道生成了公网地址,接下来就可以在其他电脑或者移动端设备(异地)上,使用任意一个地址在终端中访问即可。

- tcp 表示使用的协议类型

-

2.tcp.cpolar.top是 Cpolar 提供的域名

-

10807是随机分配的公网端口号

通过 Cpolar 提供的公网地址和端口,就可以使用ansible进行远程部署啦!

接下来我们操作一下。

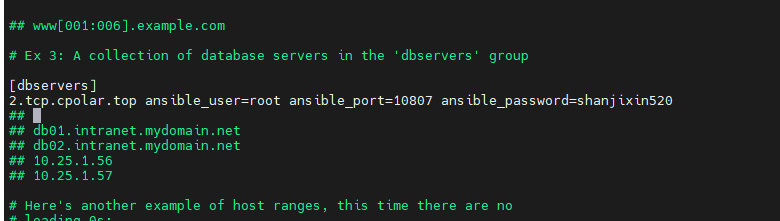

修改hosts配置文件:

[dbservers]

2.tcp.cpolar.top ansible_user=root ansible_port=10807 ansible_password=***

接下来我们执行配置文件:

ansible-playbook -i hosts 4.yml

执行成功,我们去对应主机查看/ceshi/1.log是否清除成功:

8.保留固定TCP公网地址

使用cpolar为其配置TCP地址,该地址为固定地址,不会随机变化。

选择区域和描述:有一个下拉菜单,当前选择的是“China VIP”。

右侧输入框,用于填写描述信息。

保留按钮:在右侧有一个橙色的“保留”按钮,点击该按钮可以保留所选的TCP地址。

列表中显示了一条已保留的TCP地址记录。

- 地区:显示为“China Top”。

-

地址:显示为“5.tcp.cpolar.top:13501”。

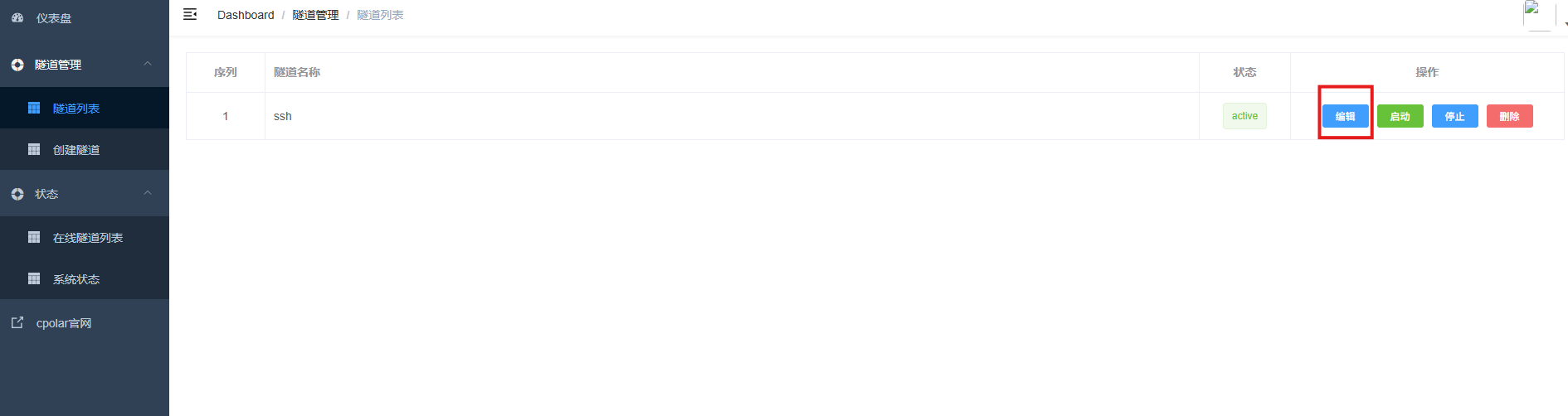

登录cpolar web UI管理界面,点击左侧仪表盘的隧道管理——隧道列表,找到所要配置的隧道ssh,点击右侧的编辑。

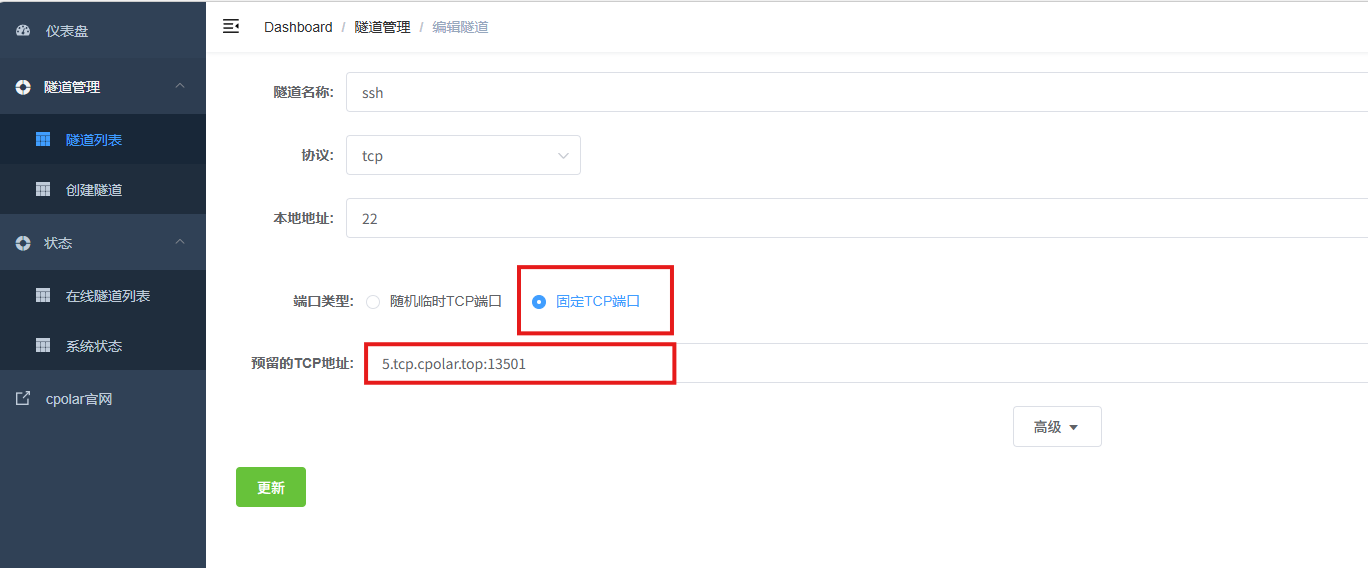

修改隧道信息,将保留成功的TCP端口配置到隧道中。

- 端口类型:选择固定TCP端口

- 预留的TCP地址:填写保留成功的TCP地址

点击更新。

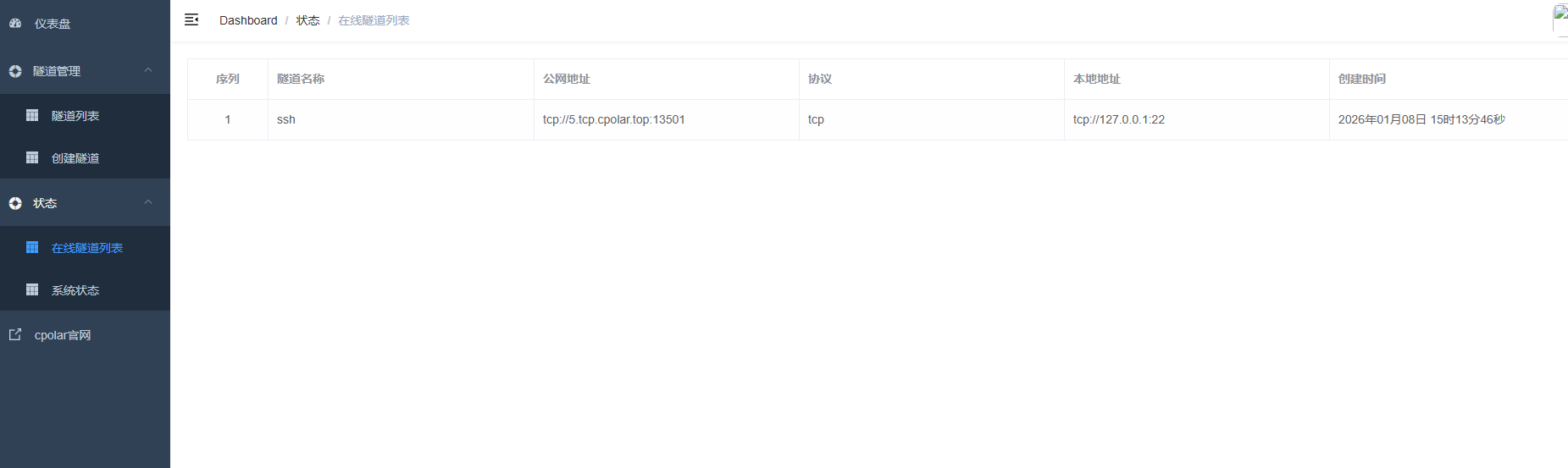

创建完成后,打开在线隧道列表,此时可以看到随机的公网地址已经发生变化,地址名称也变成了保留和固定的TCP地址。

这样我们的ansible操作就没有任何的阻碍啦!

总结

通过Ansible编写幂等的清理任务,由Cron每日定时驱动,并借助cpolar实现对内网服务器的安全远程访问,真正实现“无人值守、自动清空、全域覆盖”的日志运维闭环。

感谢您对本篇文章的喜爱,有任何问题欢迎留言交流。cpolar官网-安全的内网穿透工具 | 无需公网ip | 远程访问 | 搭建网站